Comment choisir son prestataire de pentest : critères et questions à poser

Méthodologie, rapport, retest, intervenant unique, certifications : les 8 critères pour évaluer un prestataire et les questions à poser avant de signer.

Lire l'articleCe blog rassemble des analyses techniques et des retours d’expérience en sécurité offensive : tests d’intrusion, audits IAM et cloud, programmes de contrôle récurrent. Chaque publication vise à expliciter ce qui est exploitable dans un contexte réel, et quelles priorités de remédiation en découlent.

Les sujets couverts incluent les vulnérabilités applicatives et API, les mécanismes d’escalade sur les environnements AWS, l’intégration de la sécurité dans la chaîne de développement, ainsi que les limites des seuls contrôles automatisés. L’ambition est de préciser modes d’exploitation, conditions techniques et impacts pour les systèmes concernés, plutôt que d’inventorier des faiblesses isolées.

Destiné aux responsables sécurité, aux équipes produit et infrastructure et aux dirigeants de structures de taille intermédiaire et d’éditeurs SaaS, le contenu est rédigé dans un style direct, orienté décision et opérationnel.

Méthodologie, rapport, retest, intervenant unique, certifications : les 8 critères pour évaluer un prestataire et les questions à poser avant de signer.

Lire l'article

BOLA, authentification cassée, SSRF, mass assignment : chaque entrée expliquée avec exemples concrets et priorités de test.

Lire l'article

Périmètre CRA, sécurité produit, reporting vulnérabilités/incidents et produits numériques concernés.

Lire l'article

Fourchettes réelles par type de mission, facteurs de prix, différences indépendant vs cabinet - sans langue de bois.

Lire l'article

Définition, types (boîte noire / grise / blanche), déroulement, rapport et tarifs : tout ce qu'il faut savoir avant de lancer une mission.

Lire l'article

Guide complet : modules Pacu, rapports CloudSplaining, workflow hybride, remédiation et SCP.

Lire l'article

Chaînes IAM, angles morts (Organizations, Lambda, STS, logs) et critères d’un vrai pentest cloud.

Lire l'article

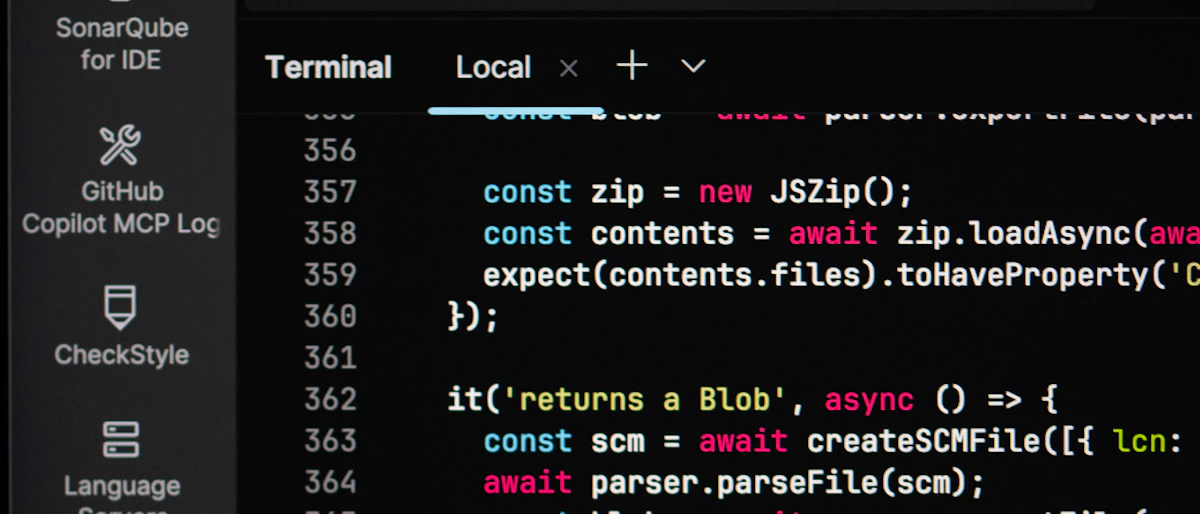

Semgrep, SonarQube, Bandit, Gitleaks, Snyk Free - comparatif, CI/CD et limites du SAST.

Lire l'article

CUR, CloudTrail, EASM, tagging matriciel et plan de gouvernance durable.

Lire l'article

Analogies, tableau comparatif, maturité cyber : quel exercice pour votre organisation.

Lire l'article

EE / EI, Article 21, preuves techniques et lien avec le simulateur ANSSI.

Lire l'article

Cadrage, reconnaissance OSINT, cartographie, tests ciblés, exploitation et rapport : méthode OWASP/PTES de A à Z.

Lire l'article

IMDSv1 vs IMDSv2, exploitation des credentials IAM temporaires, escalade de privilèges et remédiation.

Lire l'articleExpliquez votre contexte : pentest, audit IAM ou programme de sensibilisation.

Demander un audit